As imagens e arquivos hoje em dia são muito comum para nós, tanto para fazer edições, apresentar conteúdos nas escolas, guardar recordações importantes, divertir as pessoas com os famosos memes isso com relação as imagens e muitas outras coisas. Entretanto, uma coisa que normalmente deixa as pessoas e até muitas organizações e empresas muito instigadas é quando se retratam de dados vazados.

Aquele ditado: “Uma imagem fala mais que mil palavras” insere-se muito no ramo da segurança não só para imagens mas para os arquivos também e por isso as devidas precauções devem ver tomadas quando se sobe uma foto ou um arquivo em um blog ou em um website pois os mesmos podem revelar informações cruciais em seu metadata para um Hacker Black Hat que esteja pensando em prejudicar aquela pessoa ou empresa.

Felizmente, para a sorte de muitos as redes sociais como o Facebook apagam metadatas de fotos e arquivos que se postam ou enviam por lá. Todavia, o leitor deste artigo deve estar se perguntando: “Quais dados uma imagem ou um arquivo pode conter em seu metadata?”. Bom, um metadata de uma simples foto tirada, por exemplo, pode conter informações referentes a câmera do celular e até informações deste como o modelo, marca e localização que o mesmo estava de onde a foi tirada a foto.

Hoje em dia muitas empresas cometem muitos erros com relação a isso, principalmente empresas ligadas ao governo. Sempre dados públicos de documentos revelam em seus metadatas informações como nome do usuário na rede, programa no qual foi utilizado para editar a foto e muitas outras informações cruciais como senhas de ftp, ssh e etc.

Um atacante ao se deparar com isso, seus olhos brilham como estrelas em dia de céu estrelado pois o mesmo tem um prato cheio ali em suas mão e dos quais como propriamente dito, podem ser um vetor de entrada para que ele acesse informações e prejudique uma pessoa ou uma empresa.

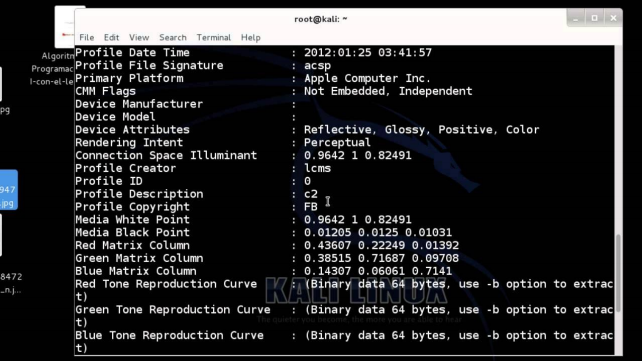

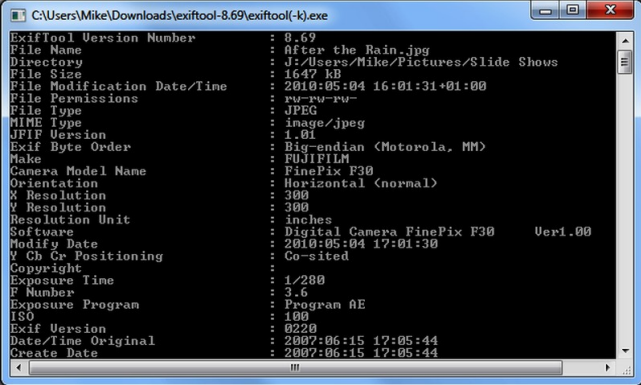

Uma ferramenta muito interessante facilmente instalada tanto no Windows como no Linux chama-se exiftool. Ela é uma ferramenta bem simples de ser instalada e utilizada via terminal e no cmd.

Para instalar a ferramenta no Kali Linux, por exemplo, deve digitar o seguinte comando: apt-get install exiftool.

Após a instalação, para utilizar esta ferramenta no Kali Linux, o primeiro passo a ser feito é baixar um arquivo qualquer ou de foto em um site e digitar o seguinte comando no terminal: exiftool + “nome da foto ou arquivo”.

Ao fazer isso, as informações do metadata do arquivo aparecerão no terminal e aí é só analisá-las.

O processo no cmd do Windows é entrando no site https://www.sno.phy.queensu.ca/~phil/exiftool/install.html e baixando o arquivo exiftool.zip e descompactando o arquivo zip e depois um outro winrar.

Após a instalação, crie uma pasta no arquivo de programa com o nome exiftool, por exemplo e copie o arquivo final totalmente descompactado para dentro desta pasta e faça algumas configurações e pronto.

Após isso, o processo os comandos são os mesmos do Kali Linux.

Você ainda pode aprender mais técnicas além dessas em nossa plataforma de treinamentos de cibersegurança HackerSec Academy, conheça: https://hackersec.com/academy/

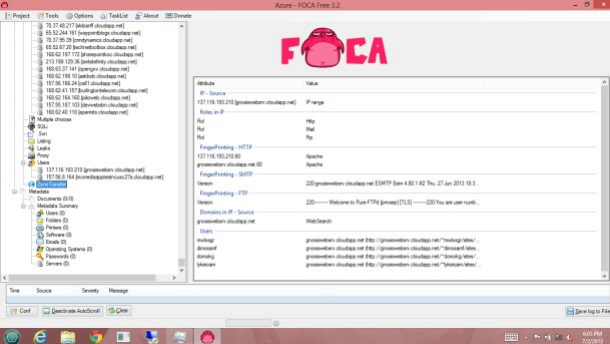

Outra ferramenta também extremamente utilizada para esse fim chama-se FOCA. Essa ferramenta também pode ser utilizada tanto em Windows, Linux e MAC e a principal força dela é que o atacante só precisa passar a URL do site que se deseja encontrar os metadatas.

O que basicamente a ferramenta faz é encontrar arquivos dos sites alvos com extensões .png , .jpg , .jpeg e entre outras no Google e depois analisar o metadata de cada arquivo e mostrar as devidas informações. É uma ferramenta bem simples de ser utilizada.

Logo abaixo, pode-se observar o funcionamento da exiftool respectivamente no Kali Linux e no Windows. Em seguida, tem-se o funcionamento da ferramenta FOCA. Observe as três imagens abaixo:

Conclusão

Usando esses tipos de métodos para fazer buscas de informações em metadatas, muitos hackers já chegaram a fazer ataques em empresas encontrando um Exploit exato para a aplicação que foi utilizada para gerar o arquivo ou para aquele dispositivo que foi utilizado para tirar uma foto e subir em um site.

Para se proteger desses tipos de ataques, o necessário a se fazer é somente limpando informações relevantes nos metadatas. Informações como e-mail,senhas e outras informações sensíveis devem sempre serem reservadas e protegidas.