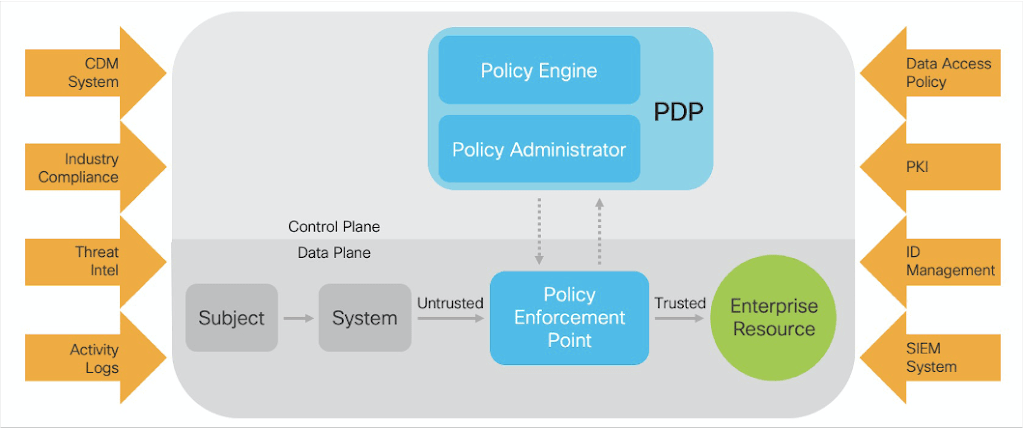

Uma solução de segurança Zero Trust é definida pela ideia de que ninguém é confiável dentro do negócio para acessar os ativos da empresa até que seja validado como legítimos e autorizados.

O modelo Zero Trust opera com base no princípio do ‘acesso de privilégio mínimo’, que concede permissões seletivamente apenas aos recursos que os usuários ou grupos de usuários exigem, nada mais. Além disso, aqueles que recebem acesso à rede, dados e outros ativos são continuamente solicitados a fazer uma autenticação para garantir a segurança.

O termo foi imposto pelo analista da Forrester, John Kindervag, que explicou em sua pesquisa a importância da “não confiança” ao lidar com tráfego de rede, afinal não importa de onde venha. O conceito se originou como um termo de segurança de rede.

1. Conceder o Mínimo de Privilégios

Ao conceder a menor quantidade possível de privilégios e acesso sem afetar a capacidade de um indivíduo de concluir suas tarefas, você só concede acesso a recursos que aquele usuário precisa.

2. Nunca Confiar, Sempre Verificar

Nenhuma ação ou usuário é confiável em um modelo de segurança Zero Trust. Cada nova entrada em um sistema ou solicitação de acesso a novos dados deve vir com alguma forma de autenticação para verificar a identidade do usuário.

3. Sempre Monitorar

O Zero Trust requer monitoramento e avaliação consistentes do comportamento do usuário, principalmente a sua movimentação de dados, alterações de rede e alterações de dados. Embora as restrições de autenticação e privilégio sejam a espinha dorsal do Zero Trust, é sempre melhor verificar todas as ações realizadas na infraestrutura da sua organização.

A HackerSec utiliza a metodologia Zero Trust em diversos clientes e para conhecer mais nossos serviços para empresas, acesse: https://hackersec.com/empresas/

Além disso, Zero Trust procura abordar os seguintes princípios-chave com base nas diretrizes do NIST:

- Verificação contínua dos acessos.

- Minimize o impacto se ocorrer uma violação externa ou interna.

- Incorpore dados comportamentais e obtenha contexto de toda a pilha de TI (identidade, endpoint, carga de trabalho etc.) para obter a resposta mais precisa.

Mais de 80% dos ataques utilizam credenciais válidas e exploram o uso indevido dessas credenciais nos ambientes. Com novos ataques constantes contra credenciais e armazenamentos de identidades, proteções adicionais para credenciais e dados se estendem a provedores de segurança de e-mail e gateway.

Isso ajuda a garantir maior segurança de senha, integridade de contas, aderência a regras organizacionais e evitar Shadow IT (Dispositivos que não estão no inventário da rede) que pode gerar alto risco.